- info@tkmgroup.com.vn

- Địa chỉ giao dịch: số 21, Ngõ 1, Lê Văn Thiêm, Phường Nhân Hòa, Quận Thanh Xuân, Hà Nội

1. Mục tiêu giải pháp

Giải pháp Network Access Control (NAC) được triển khai nhằm kiểm soát truy cập vào hệ thống mạng nội bộ, đảm bảo chỉ các người dùng và thiết bị hợp lệ mới được phép kết nối và sử dụng tài nguyên.

NAC đóng vai trò là lớp bảo mật đầu tiên của hạ tầng mạng, giúp ngăn chặn truy cập trái phép, giảm thiểu rủi ro lây lan mã độc và bảo vệ hệ thống từ bên trong.

2. Mô hình và cách tiếp cận

Giải pháp áp dụng mô hình:

Giải pháp NAC hoạt động theo mô hình kiểm soát truy cập tập trung, bao gồm:

NAC Server (trung tâm): quản lý người dùng, thiết bị và chính sách truy cập

Thiết bị mạng (Switch, Router, AP): thực thi kiểm soát truy cập

Thiết bị đầu cuối (Endpoint): đối tượng được kiểm soát

Cách tiếp cận này cho phép:

Xác thực trước khi cấp quyền truy cập

Áp dụng chính sách linh hoạt theo người dùng/thiết bị Kiểm soát truy cập theo thời gian thực

Kiểm soát truy cập theo thời gian thực

3. Năng lực kiểm soát chính

Giải pháp cung cấp các khả năng kiểm soát toàn diện:

Xác thực người dùng và thiết bị

Hỗ trợ xác thực qua tài khoản, MAC, hoặc tích hợp hệ thống (AD/LDAP)

Kiểm soát truy cập theo chính sách

Phân quyền theo user, phòng ban, loại thiết bị

Áp dụng VLAN, quarantine hoặc chặn truy cập

Phát hiện và xử lý thiết bị lạ

Tự động nhận diện thiết bị chưa đăng ký

Cho phép cấp quyền hoặc cô lập ngay lập tức

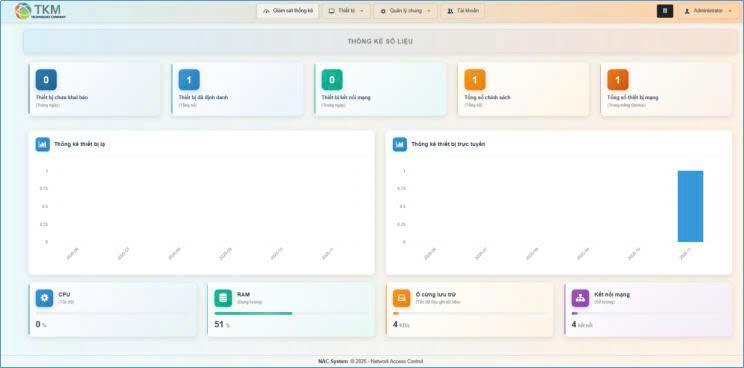

4. Giám sát và quản trị tập trung

Theo dõi toàn bộ thiết bị kết nối theo thời gian thực

Ghi log đầy đủ: user, IP, MAC, thời gian truy cập

Dashboard trực quan, hỗ trợ tìm kiếm và truy vết nhanh

Xuất báo cáo phục vụ kiểm tra và đánh giá

5. Kiến trúc và khả năng tích hợp

Giải pháp NAC được thiết kế theo hướng:

Quản lý tập trung – triển khai linh hoạt

Tích hợp với:

Active Directory / LDAP

Hệ thống SIEM/SOC

Các giải pháp bảo mật khác (WAF, Firewall, EDR)

6. Giá trị nổi bật

Kiểm soát truy cập ngay từ lớp mạng (layer 2/3)

Ngăn chặn thiết bị trái phép trước khi vào hệ thống

Giảm nguy cơ lây lan mã độc trong nội bộ

Chuẩn hóa quản lý thiết bị và người dùng

Tăng khả năng giám sát, truy vết và tuân thủ

7. Hiệu quả mang lại

Giảm thiểu rủi ro an ninh từ thiết bị nội bộ và người dùng không kiểm soát

Nâng cao khả năng phát hiện và phản ứng sự cố

Tối ưu công tác quản trị mạng và vận hành hệ thống

Hỗ trợ đáp ứng các tiêu chuẩn an toàn thông tin